この記事は広告(PR)を含んでいます。

「うちは大丈夫」と思っていませんか? 実はこの考え方が一番危ないんです。

「セキュリティ対策、なんとなくでやってる気がする…」そんな方こそ、読んでほしい記事です。

2026年3月現在、職場のWindowsパソコンを狙ったサイバー攻撃が急増しています。その手口は非常に巧妙で、気づいたときにはすでに被害が出ていたというケースも珍しくありません。

知らなかったでは済まされないんです!

この記事では、攻撃の仕組みから今日できる対策まで、難しい専門用語を使わずにわかりやすく解説します。

この記事のポイント

- パスワードスプレー攻撃は"バレにくい"侵入手口で今最も危険

- 多要素認証を設定するだけでリスクを大幅に下げられる

- Windowsの監査設定で不審なログインを早期に発見できる

7分11秒でわかるまとめ動画

これが攻撃の正体!パスワードスプレーとは

"少しずつ試す"から見つかりにくい

通常のハッカーが行う攻撃は「1つのアカウントに何度もパスワードを試す」方法です。これは失敗が続くと自動でロックがかかるため、比較的防ぎやすいです。

ところが最近流行りのパスワードスプレー攻撃は違います。

「よく使われるパスワードを、大量のアカウントに1回ずつ試す」

たとえば「Password1」というパスワードを、社員100人全員に1回ずつ試す。こうするとロックがかからないまま、ひっそりと侵入を試みられてしまいます。

| 攻撃の種類 | 手口 | 見つかりやすさ |

|---|---|---|

| 総当たり攻撃 | 1アカウントに何度も試す | 比較的見つかりやすい |

| パスワードスプレー | 多アカウントに少しずつ試す | 非常に見つかりにくい |

脆弱または簡単に推測可能なパスワードを持つ組織に対して攻撃は特に有効であり、重大なデータ侵害や財務上の損失につながります。

Microsoft社の例を挙げると、2024年1月に自社メールシステムがロシア政府系グループの攻撃を受けたと公表しました。その原因は、多要素認証(MFA)が未設定だった古いテスト用アカウントへのパスワードスプレー攻撃だったのです。

今すぐやるべき!4つの防御設定

① パスワードを強くする

まず一番基本のここから。

- 12文字以上にする

- 大文字・小文字・数字・記号を混ぜる

- 「会社名+誕生日」などは絶対NG

- 複数の場所で同じパスワードを使わない

パスワードを覚えるのが大変な場合は、パスワードマネージャー(パスワードを安全に管理してくれるアプリ)の活用がおすすめです。

② 多要素認証(MFA)を設定する

「多要素認証」とは、パスワードに加えてもう1つの確認を行う仕組みのことです。

銀行のATMをイメージするとわかりやすいです。

キャッシュカード(持っているもの)+暗証番号(知っていること)

この2つが揃わないとお金が引き出せませんよね。多要素認証もまったく同じ考え方です。

パスワード(知っていること)+スマホの確認コード(持っているもの)

多要素認証(MFA)は、たとえパスワードが破られても、アカウントへのアクセスを防ぐ重要な追加の防御手段です。

設定のおおまかな流れ(Microsoftアカウントの場合)

- ブラウザで

https://account.microsoft.comを開く - 「セキュリティ」→「高度なセキュリティオプション」をクリック

- 「2段階認証」をオンにする

- スマホに「Microsoft Authenticator」アプリをインストールして連携する

- 表示される「バックアップコード」は印刷またはスクショを取って保管する

設定後は「パスワード入力→スマホに届く6桁コードを入力→ログイン完了」という流れになります。最初は少し手間に感じますが、慣れれば30秒もかかりません。

会社のアカウントは、IT担当者に確認してから設定してください。

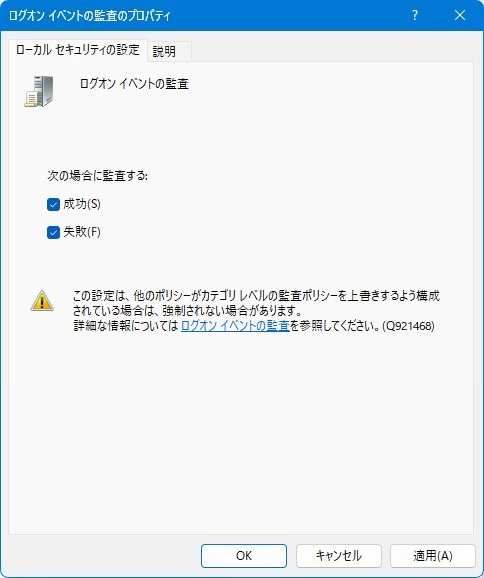

③ サインイン監査を有効にする

「サインイン監査」とは、いつ・誰が・どこからログインしたかを記録しておく機能です。これをオンにしておくと、不審なログインを後から確認できます。

設定手順

- スタートメニューで「グループポリシーの編集」と検索して開く

- 「コンピューターの構成」→「Windowsの設定」→「セキュリティの設定」→「ローカルポリシー」→「監査ポリシー」へ進む

- 「ログオン イベントの監査」で「成功」「失敗」にチェックを入れる

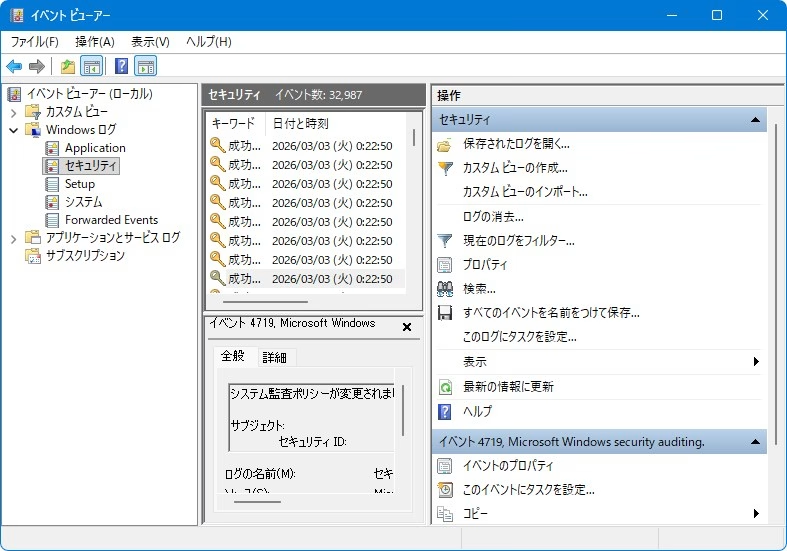

サインイン監査は、「イベントビューアー」(Win + R キーで eventvwr.msc と入力)→「Windows ログ」→「セキュリティ」で見ることができます。

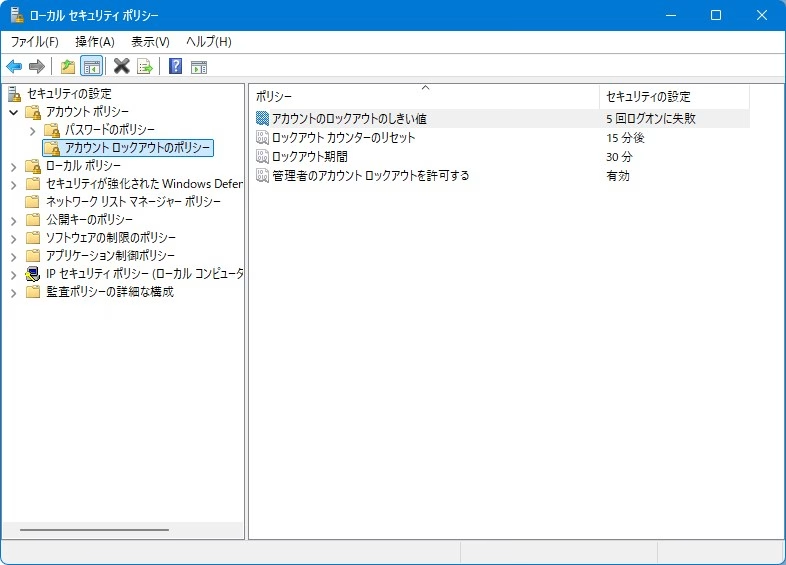

④ ロックアウトポリシーを設定する

ログインの失敗が一定回数続いたら、自動でアカウントをロックする設定です。

| 設定項目 | 推奨値 |

|---|---|

| ロックまでの失敗回数 | 5回 |

| ロック継続時間 | 30分 |

| カウントのリセット時間 | 15分 |

ロックアウトポリシーは、「ローカル セキュリティ ポリシー」(検索窓で半角スペースもいれて入力)→「アカウントポリシー」→「アカウントロックアウトのポリシー」から設定することができます。

メリット・デメリット

| 対策 | メリット | 注意点 |

|---|---|---|

| パスワード強化 | コストゼロ・すぐできる | 覚えにくい(管理アプリで解決) |

| 多要素認証 | 侵入リスクが大幅に下がる | スマホが必要・最初は手間 |

| サインイン監査 | 異変を早期発見できる | 定期的な確認が必要 |

| ロックアウト設定 | 自動攻撃をブロックできる | 社員の誤操作でもロックされる |

最後に:小さな一歩が会社を守る

パスワードスプレー攻撃が成功すれば財務情報の窃取や資金の不正引き出しにつながり、企業の信頼やブランド価値が著しく損なわれる可能性があります。

「難しそう」と感じた方も、まず「多要素認証をオンにする」だけでもいいので試してみてください。それだけでリスクはグッと下がります。

セキュリティ対策は、一人ひとりの小さな行動の積み重ねです。是非とも明日と言わず、今日から対策、始めましょう!

ではでは、参考までに

コメント